Многофакторная аутентификация

Классическая 2FA / MFA

MFA для AD, LDAP, Баз данных

Self-Service Password Reset (SSPR)

Аутентификация для Wi-Fi

TOTP-токены для EVV

Начало работы

Классическая 2FA / MFA

Документация по API

Наборы для разработки ПО (SDK)

Программируемый TOTP-токен в формате карты, совместимый с любой системой аутентификации

Классический аппаратный TOTP токен с поддержкой SHA-1

Программируемый TOTP-токен в формате брелока, совместимый с любой системой аутентификации

Классический аппаратный TOTP токен с поддержкой алгоритма SHA-256

Популярные интеграции

Бесплатное 2FA-приложение с облачным бэкапом, удобным переносом токенов на новый телефон, PIN-кодом и биометрической защитой

Бесплатная доставка OTP с помощью чат-ботов в мессенджерах

Доставка одноразовых паролей через SMS

Бесплатная доставка одноразовых паролей по электронной почте

Бесплатная доставка одноразовых паролей через push-уведомления

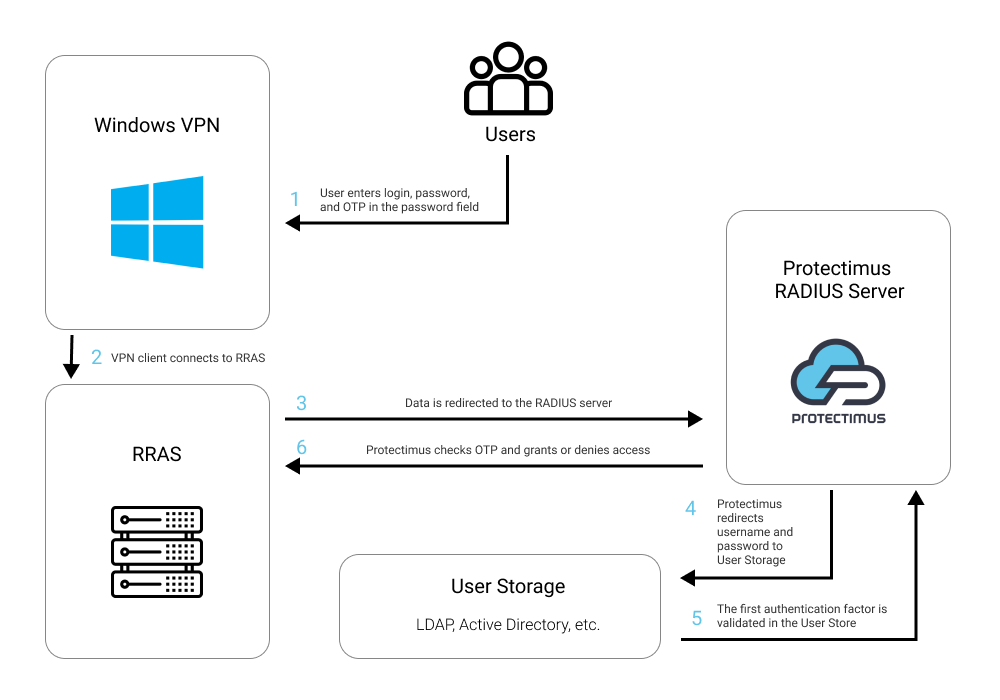

Это руководство по настройке двухфакторной аутентификации (2FA) в Windows VPN с помощью системы мультифакторной аутентификации Protectimus. После интеграции Windows VPN и Protectimus, чтобы подключиться к Windows VPN, пользователи должны будут пройти два этапа аутентификации:

Для генерации одноразовых паролей, вашим пользователям будут доступны следующие виды токенов: приложение-аутентификатор на смартфоне; доставка одноразовых кодов в Telegram, Viber, Facebook Messenger; физические TOTP токены; доставка одноразовых кодов по электронной почте или SMS.

Получить одновременный доступ и к стандартному паролю, и к одноразовому паролю практически невозможно. Поэтому двухфакторная аутентификация — базовый элемент защиты учетных записей пользователей Windows VPN от несанкционированного доступа и взлома с помощью таких атак как фишинг, брутфорс, кейлоггеры, социальная инженерия и подобных.

В этом руководстве показано, как настроить двухфакторную аутентификация для Windows VPN с помощью Облачного сервиса двухфакторной аутентификации Protectimus или локальной 2FA платформы Protectimus и компонента RRAS. Для этого необходима интеграция RRAS с Protectimus по протоколу аутентификации RADIUS.

Схема работы решения двухфакторной аутентификации Protectimus для Windows VPN представлена ниже.

Интеграция двухфакторной аутентификации Protectimus с Windows VPN возможна по протоколу RADIUS:

- Зарегистрируйтесь в Облачном сервисе двухфакторной аутентификации или установите Локальную платформу Protectimus и задайте базовые настройки.

- Установите и настройте компонент Protectimus RADIUS Server.

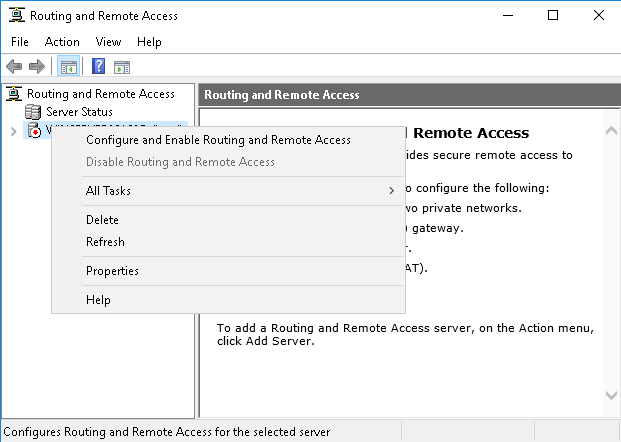

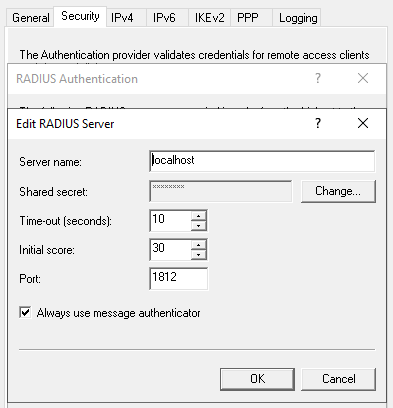

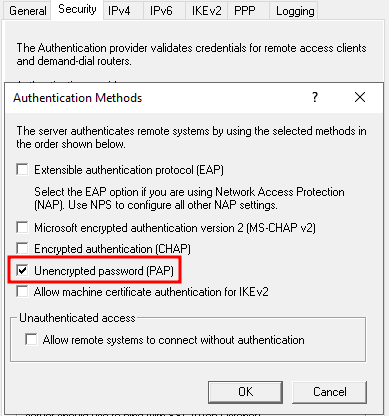

- Установите и настройте RRAS.

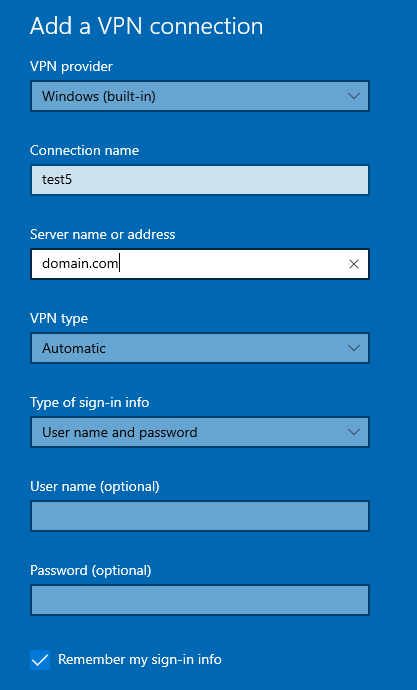

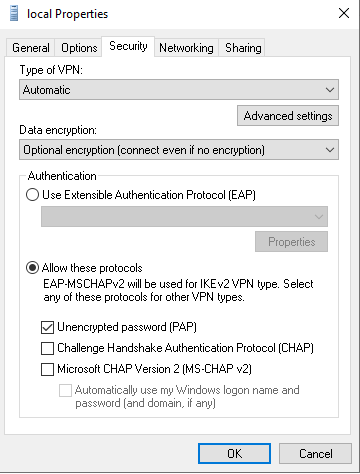

- Настройте Windows VPN.

Выберите вариант развертывания и выполните базовую настройку:

Облачный сервис Protectimus

Локальная платформа Protectimus

Подробные инструкции по установке и настройке Protectimus RADIUS Server доступны в Руководстве по установке и настройке Protectimus RADIUS Server.

В файле конфигурации так же нужно указать “inline-mode”. В разделе “auth” добавьте следующую настройку (сепаратор можно указать любой):

inline-mode:

enabled: true

separator: ‘,’

Интеграция двухфакторной аутентификации в Windows VPN завершена.

Если у вас есть вопросы, свяжитесь со службой поддержки Protectimus.