Многофакторная аутентификация

Классическая 2FA / MFA

MFA для AD, LDAP, Баз данных

Self-Service Password Reset (SSPR)

Аутентификация для Wi-Fi

TOTP-токены для EVV

Начало работы

Классическая 2FA / MFA

Документация по API

Наборы для разработки ПО (SDK)

Программируемый TOTP-токен в формате карты, совместимый с любой системой аутентификации

Классический аппаратный TOTP токен с поддержкой SHA-1

Программируемый TOTP-токен в формате брелока, совместимый с любой системой аутентификации

Классический аппаратный TOTP токен с поддержкой алгоритма SHA-256

Популярные интеграции

Бесплатное 2FA-приложение с облачным бэкапом, удобным переносом токенов на новый телефон, PIN-кодом и биометрической защитой

Бесплатная доставка OTP с помощью чат-ботов в мессенджерах

Доставка одноразовых паролей через SMS

Бесплатная доставка одноразовых паролей по электронной почте

Бесплатная доставка одноразовых паролей через push-уведомления

Это руководство по настройке двухфакторной аутентификации (2FA) для SonicWall VPN посредством интеграции SonicWall с решением многофакторной аутентификации Protectimus. Решение MFA Protectimus доступно в воде облачного сервиса или локальной платформы, которая устанавливается в инфраструктуре клиента.

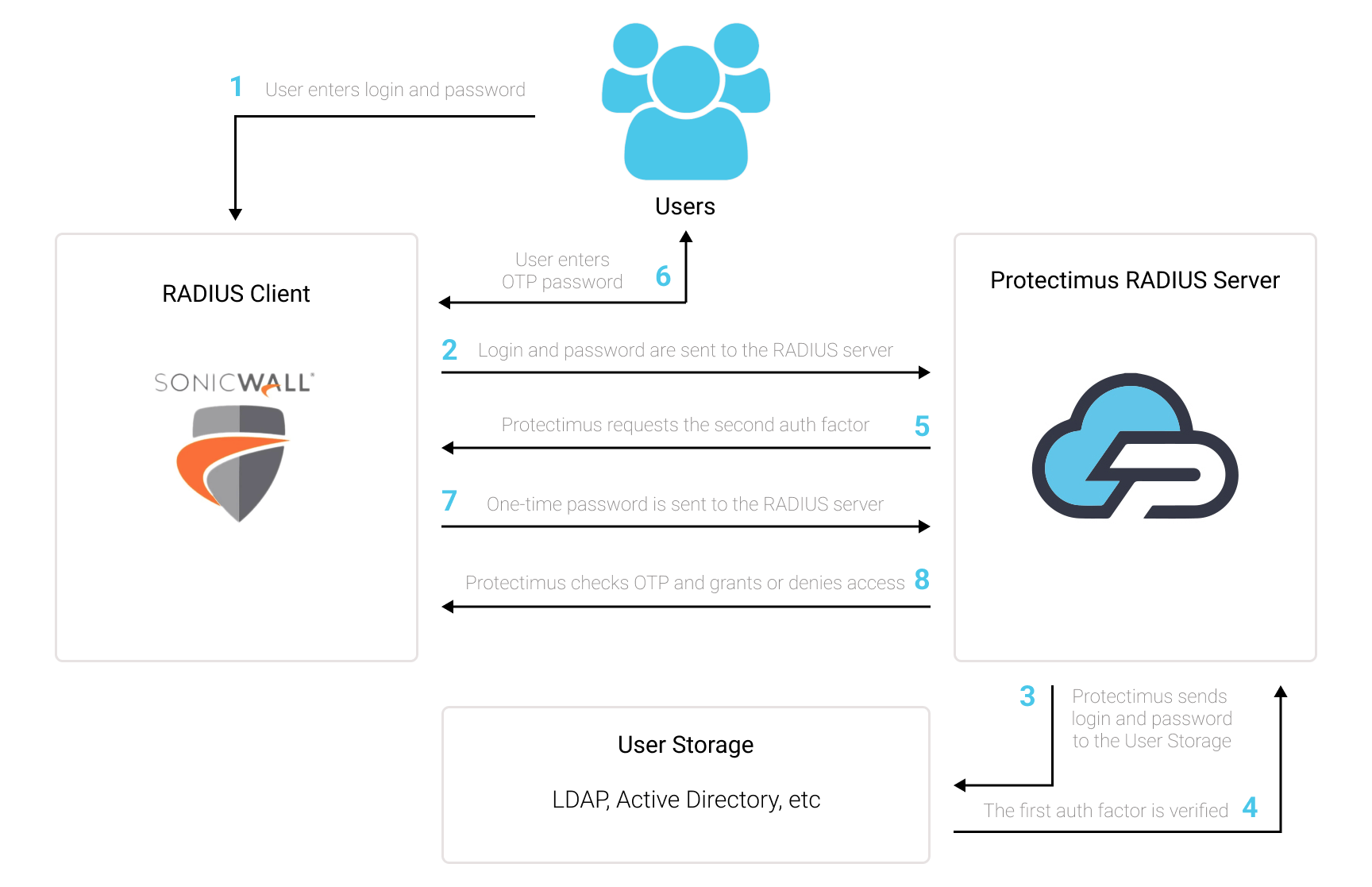

Система двухфакторной аутентификации Protectimus интегрируется с SonicWall SSL VPN по протоколу аутентификации RADIUS. Для этого вам необходимо установить локальный компонент Protectimus RADIUS Server и настроить SonicWall Network Security Appliance для обращения к Protectimus RADIUS Server для аутентификации пользователей.

Ниже представлена схема работы решения двухфакторной аутентификации Protectimus для SonicWall VPN 2FA.

Protectimus добавляет второй фактор аутентификации к логину пользователей в SonicWall VPN. Это значит, что после настройки двухфакторной аутентификации в SonicWall VPN ваши пользователи будут вводить два разных фактора аутентификации при входе в свои учетные записи:

Protectimus предлагает разные типы токенов двухфакторной аутентификации для SonicWall:

Вы можете нестроить двухфакторную аутентификацию SonicWall VPN 2FA так, чтобы вашим пользователям был доступен только один из перечисленных способов доставки одноразовых паролей, или же можно предоставить пользователям возможность самостоятельно выбирать и подключить один из нескольких видов токенов, для удобно использовать Портал самообслуживания пользователей Protectimus.

Двухфакторная аутентификация защищает SonicWall VPN от множества угроз, связанных с кражей учетных данных пользователей, включая фишинг, социальную инженерию, брктфорс, кейлоггеры, подмену данных и т. д.

Задача взломать два разных по своей природе фактора аутентификации (то, что пользователь знает и чем владеет) и использовать их одновременно в течение 30 секунд (время, когда одноразовый пароль остается активным) почти не выполнима для любого злоумышленника. Вот почему двухфакторная аутентификация по-прежнему остается одной из лучших мер безопасности для SonicWall VPN.

Интеграция двухфакторной аутентификации Protectimus с SonicWall VPN возможна по протоколу RADIUS:

- Зарегистрируйтесь в Облачном сервисе двухфакторной аутентификации или установите Локальную платформу Protectimus и задайте базовые настройки.

- Установите и настройте компонент Protectimus RADIUS Server.

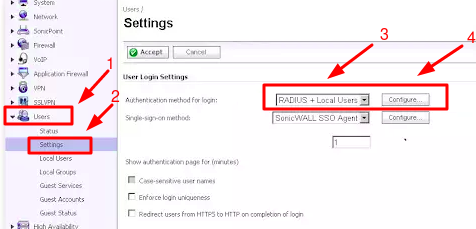

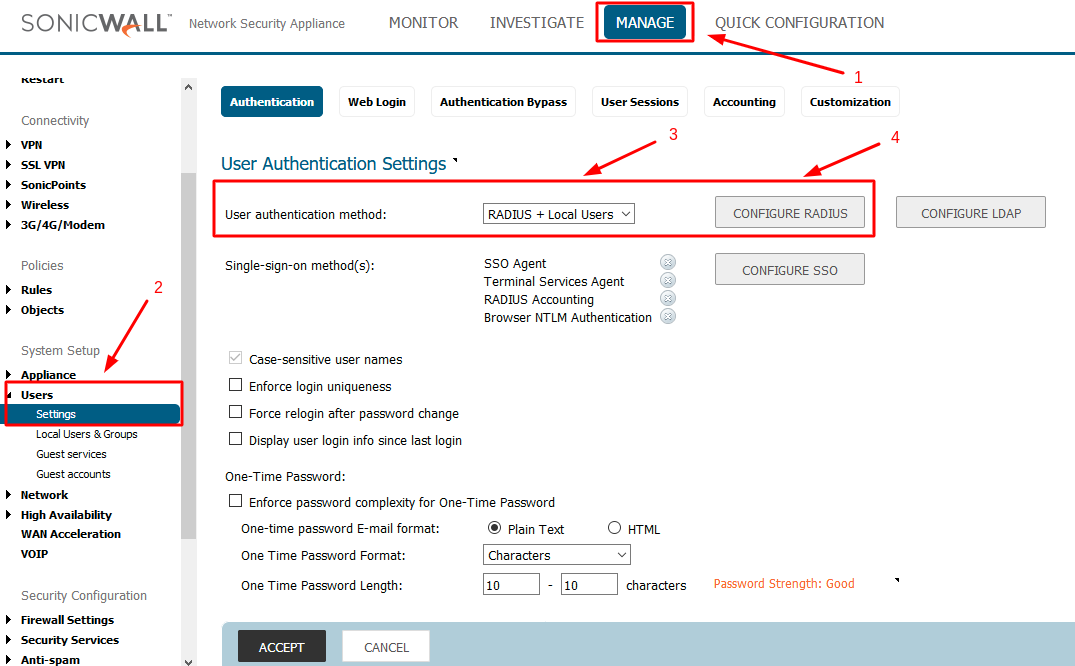

- Настройте политики аутентификации в SonicWall VPN.

Выберите вариант развертывания и выполните базовую настройку:

Облачный сервис Protectimus

Локальная платформа Protectimus

Подробные инструкции по установке и настройке Protectimus RADIUS Server доступны в Руководстве по установке и настройке Protectimus RADIUS Server.

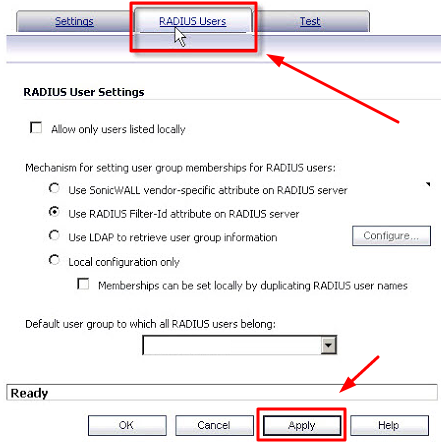

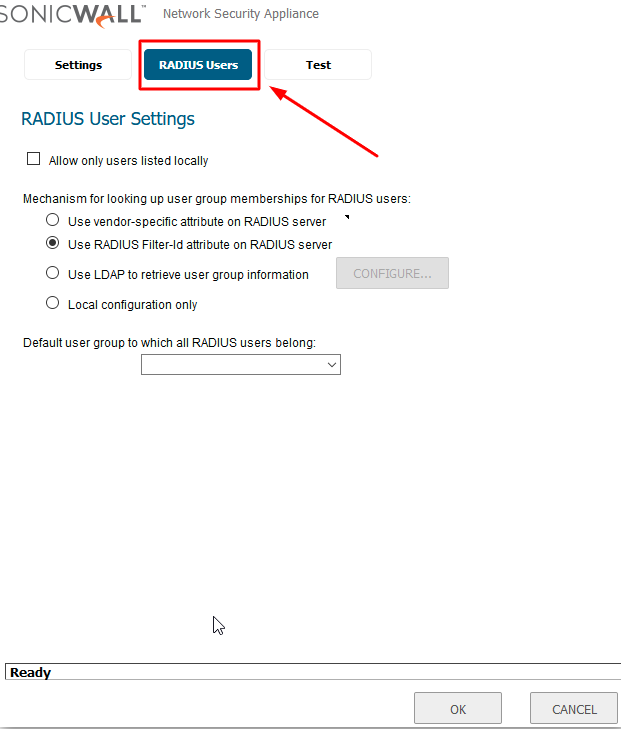

Ниже вы найдете две инструкции по добавлению Protectimus в качестве RADIUS-сервера в SonicWall Network Security Appliance:

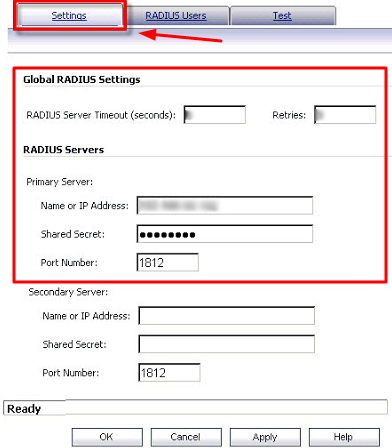

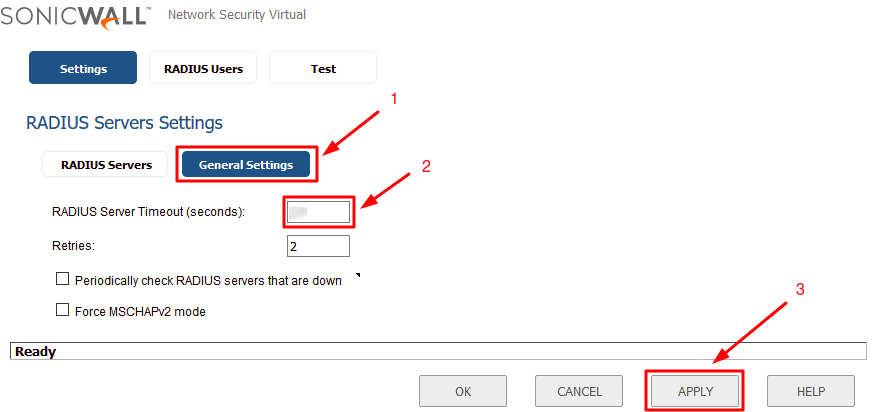

| RADIUS Server Timeout | Установите значение 30 секунд или выше. Это необходимо для того, чтобы при логине было достаточно времени для получения OTP и его ввода. |

| Name or IP Address | IP сервера, на котором установлен компонент Protectimus RADIUS Server. |

| Shared Secret | Укажите созданный вами секретный ключ в файле Protectimus radius.yml (свойство radius.secret). |

| Port Number | Укажите 1812 (или тот порт, который вы указали в файле Protectimus radius.yml при настройке Protectimus RADIUS Server). |

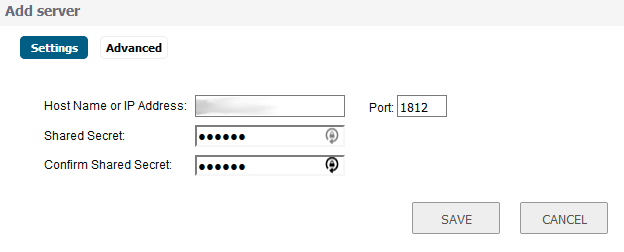

| Host Name or IP Address | IP сервера, на котором установлен компонент Protectimus RADIUS Server. |

| Shared Secret | Укажите созданный вами секретный ключ в файле Protectimus radius.yml (свойство radius.secret). |

| Confirm Shared Secret | Подтвердите секретный ключ. |

| Port | Укажите 1812 (или тот порт, который вы указали в файле Protectimus radius.yml при настройке Protectimus RADIUS Server). |

Интеграция двухфакторной аутентификации для SonicWall VPN завершена.

Если у вас есть вопросы, обратитесь в службу поддержки клиентов Protectimus.