Ashley Madison – это популярный канадский ресурс для пользователей, которые не против возможности покинуть амплуа верного супруга и поразвлечься на стороне. В основу для создания портала Ashley Madison была положена идея сайта для знакомств с целью супружеских измен, что становиться очевидным из надписи на его главной страничке — «Life is short. Have an affair», что в переводе на русский означает «Жизнь коротка. Заведи интрижку».

19 августа 2015 года стало «роковым днем» для многих пользователей сайта, а также для их супругов, так как группа хакеров The Impact Team успешно скомпрометировала 11,7 миллионов паролей пользователей и выложила в интернет данные 36-и миллионов человек, которые пользовались услугами Ashley Madison.

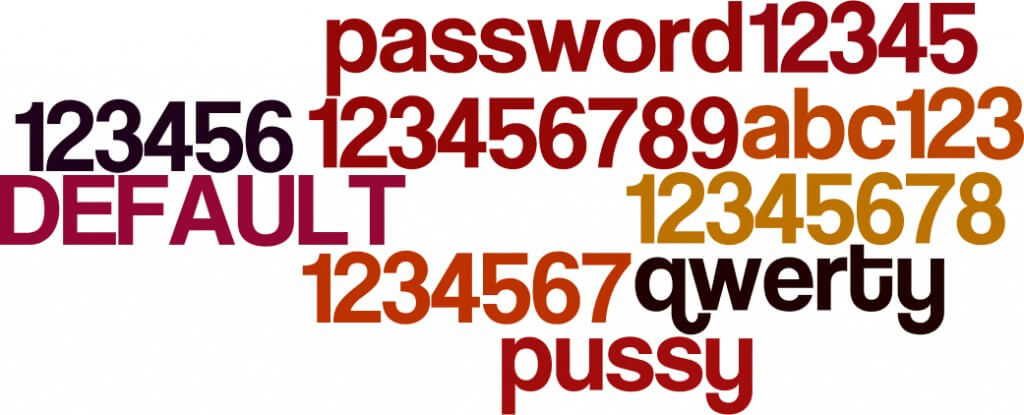

Список популярных паролей Ashley Madison

Команда взломщиков CynoSure Prime провела анализ данных о самых популярных паролях Ashley Madison и обнаружила, что более 15 миллионов из них было подобрано при помощи алгоритма MD5, существенно облегчающего брутфорс. Опубликованная статистика показывает, что среди 11 716 208 клиентов сайта лишь 4 867 246 человек использовали для защиты данных уникальный пароль, в то время как остальные юзеры совсем не беспокоились о безопасности конфиденциальной информации и использовали стандартные элементарные популярные пароли. Более того, в 630 000 случаях пасворд и имя пользователя полностью совпадали.

Большинство паролей оказались просты до примитивности – в основном буквы нижнего регистра, иногда с цифрами. Брутфорсить видимо начали согласно перечню самых распространенных паролей по версии списка 2005 года «500 наихудших паролей всех времен». И не прогадали. Десять наиболее популярных паролей 2015 года среди «изменщиков» Ashley Madison входят и в первую двадцатку самых легких паролей в мире.

Ниже приведен список самых частотных паролей по версии взломщиков Ashley Madison:

- 123456

- 12345

- password

- DEFAULT

- 123456789

- qwerty

- 12345678

- abc123

- pussy

- 1234567

Как видим, большинство паролей, которыми пользуется человек, слишком просты и предсказуемы, но ввиду человеческой лени, отсутствия смекалки или неспособности к запоминанию сложных комбинаций, люди продолжают ими пользоваться. Таким образом, пользователи наступают на «грабли», которые в самый неподходящий момент приносят много нежданных неприятностей, «бьют» больно и по самым уязвимым местам, в случае с клиентами Ashley Madison – даже разрушают семьи.

Двухфакторная аутентификация – панацея от «предсказуемости» популярных паролей и идеальное решение для защиты данных

Эксперты считают, что взлом сайта Ashley Madison прошел успешно из-за невнимательности разработчиков ресурса, хотя достоверно неизвестно чья в этом вина. Вот только результат, как говорится, налицо. Начав свою работу еще в 2001 году, создатели сайта использовали одноэтапную аутентификацию с применением лишь логина и пароля. Однофакторная аутентификация для авторизации пользователей дала хакерам «все козыри», и они легко скомпрометировали все аккаунты.

Такого не случилось бы, если бы вход на сайт выполнялся посредством двухфакторной аутентификации, когда после ввода логина и пароля, на мобильный телефон, токен, или электронную почту юзера высылается одноразовый пароль. Этот временный пароль мог бы стать тем сдерживающим фактором, который защитил бы профиля неверных супругов от взлома, а их ни о чем не ведающих жен и мужей от неприятных открытий.

Subscribe To Our Newsletter

Join our mailing list to receive the latest news and updates from our team.

30-04-2017

В результате утечки данных пользователей Ashley Madison в открытом доступе появились хэши около 36 миллионов паролей, однако некоторые из них оказались слишком сложными для расшифровки. На 11 сентября специалистам из CynoSure Prime проанализировали базу в 11,7 миллиона паролей из выборки в 15 миллионов.