«Кто владеет информацией, тот владеет миром», — говаривали братья Ротшильды, зарабатывая на результатах битвы при Ватерлоо. Необходимо лишь уточнить: своей или чужой информацией. Поэтому развитием аутентификации человечество занималось на протяжении всей эволюции — от позывных птичьими голосами, через ручную шифровку, до входа в системупо GPS.

Все это время по касательной решался вопрос о более простом способе аутентификации (без потери надежности системы). Проблема в том, что новые способы защиты устаревали, потому что злоумышленники тоже не дураки и хотят владеть если не всем миром, то фотографиями голых звезд эстрады — точно. А то, что один человек собрал, другой всегда может поломать. Современное поле информационного боя переместилось в интернет — площадка самая удобная и многочисленная. И способы аутентификации становятся сложнее: дайджест-аутентификация (протокол HTTPS), OpenID, OpenAuth…

Факторов, по которым можно проверить пользователя, три: то, что он знает; то, чем он обладает; то, что ему дала природа — биометрия.

На данном этапе развития общества выяснилась парадоксальная вещь — чтобы сделать аутентификацию проще, ее нужно сделать сложнее. В смысле, сложнее для производителя — для потребителя все остается проще некуда. Факторов, по которым можно проверить пользователя, три: то, что он знает (пароль); то, чем он обладает (карта-ключ); то, что ему дала природа, — биометрия. Объединить три параметра в одной системе — что может быть проще?

Но здесь в дело вступает экономическая целесообразность. Биометрический детектор сам по себе — не новинка: например, технологией Touch ID оснащен шестой iPhone. Но в паре с эппловским софтом сканер отпечатка пальца сбоит, из-за чего производитель даже отзывал обновление iOS 8.0.1. Да и на пользовательском уровне иногда возникают проблемы со сканером. При этом биометрические технологии относительно дороги. В плане надежности биометрика тоже хромает: порез пальца меняет отпечаток. К тому же, один раз получив биометрические данные человека, злоумышленник может пользоваться ими до конца жизни — своей или дискредитированного субъекта. А вот первые два из названных факторов объединять выгодно и по затратам, и по уровню защиты.

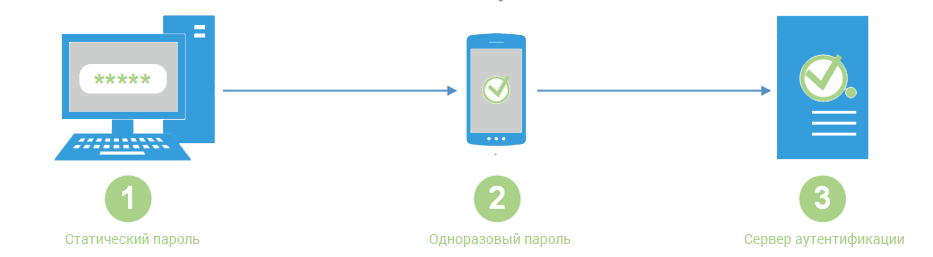

В двухфакторной аутентификации используются два пароля — многоразовый статический и одноразовый.

В двухфакторной аутентификации используются два пароля — многоразовый статический и одноразовый. По технологии “One Time Password” в нашем случае происходит следующее. Пользователь захотел аутентифицироваться в системе и для этого ввел свой обычный статический пароль, а потом OTP, показанный на дисплее специального гаджета — токена. Система пересылает данные серверу аутентификации, в нашем случае это Protectimus, он сгенерирует по тому же алгоритму пароль и сравнит с тем, который ввел пользователь, если пароли совпали — добро пожаловать в систему. Сам гаджет стоит менее десяти долларов, а обслуживание — менее бакса в месяц.

Получается, двухфакторная аутентификация с использованием токена — это оптимальное решение с точки зрения защиты, стоимости и удобства пользования. Пользователю просто необходимо ввести еще один пароль.

Если говорить образно, то каждый способ аутентификации сам по себе — это веревочка, которую легко порвать. Надежней будет сплести из них трос.

Subscribe To Our Newsletter

Join our mailing list to receive the latest news and updates from our team.

Подпишитесь на нашу рассылку!

Подпишитесь на нашу рассылку и получайте последние новости из мира информационной безопасности от блога Protectimus.

Спасибо за подписку на нашу рассылку!