Что такое BYOD (bring your own device) знают пока не все. Но каждый, кто для доступа к служебным ресурсам использует свой личный ноутбук или смартфон, сам того не предполагая, уже применяет эту систему. Эта тенденция понемногу проникает даже в “классические” офисы. А что уж говорить о тех компаниях, сотрудники которых в основном работают по удаленному принципу!

Понятие “bring your own device” (что означает “принеси свое устройство”) возникло в начале 2000-х. Но активный переход от теории к практике начался только в последние годы и продолжается сейчас на наших глазах. Это происходит по двум основным причинам:

- Взрывными темпами растет “парк” личных мобильных устройств, которые становятся все надежнее, мощнее и доступнее.

- Увеличивается доля компаний, сотрудники которых работают удаленно. Дистанционная работа позволяет не только экономить средства на оборудование офисов, но находить и привлекать квалифицированную рабочую силу в любом уголке мира.

Кроме того, немаловажен и психологический фактор BYOD. Разрешение пользоваться для работы своим собственным с любовью выбранным девайсом значительно повышает лояльность сотрудника к фирме. У работников возникает ощущение большей свободы, растет мотивация. Многие незаметно для себя начинают тратить на служебные дела часть личного времени (например, оперативно реагируя на деловую переписку, даже находясь дома, в свободные часы). Таким образом, происходит прирост рабочего времени — кстати, совершенно бесплатно для компании.

Казалось бы, все прекрасно: сотрудники постоянно на связи, всегда готовы поучаствовать в обсуждении насущных рабочих вопросов. Да и на оргтехнике можно сэкономить. Но, как у всякой медали, у этой тоже есть оборотная сторона: бесконтрольное применение технологии “принеси устройство” может стать критичным для безопасности (а значит и доходов) компании. Ведь известно, что “одинокое” устройство — более легкая цель для киберпреступников, чем корпоративный парк проверенных гаджетов. А служебная информация на то и служебная, чтобы не быть общедоступной.

Можно ли совместить требование конфиденциальности корпоративных данных и удобство использования сотрудниками личных ноутбуков и смартфонов? Для этого необходимо преодолеть две основные беды современных девайсов: уязвимость устройств к вирусному заражению и беспечность их хозяев в вопросах ИБ. Но обе проблемы при желании можно решить. Следует только помнить, что там, где внедряется BYOD, политика IT-безопасности должна быть тщательно разработана и продумана заранее.

Основные меры безопасности при использовании BYOD

- Наличие на устройствах сотрудников антивирусного и антишпионского ПО, одобренного отделом IT-безопасности компании, его регулярное обновление.

- Подключение всех личных девайсов к рабочей сети только через VPN.

- Шифрование данных, находящихся в хранилище в центре обработки данных.

- Применение для разблокировки компьютера или смартфона PIN-кода, а при запросе авторизации в учетных записях — мультифакторной аутентификации.

- Запрет на использование перепрошитых устройств с неофициальными версиями мобильных ОС. Практика джелбрейков используется пользователями для разных целей: повышения производительности, получения неограниченных прав, установки нелицензионных и взломанных приложений. Но на смартфоне или планшете, которые имеют доступ в корпоративную сеть, таким “усовершенствованиям” не место — и это должно быть четко объяснено сотрудникам.

- Создание технической возможности удаленного стирания данных в случае утери или кражи устройства.

- Возможное ограничение доступа к особо важным разделам информации с личных устройств, использование геолокации для определения степени доступа к данным. Например, если сотрудник со своего смартфона обращается к закрытой финансовой отчетности предприятия, находясь на рабочем месте, — доступ разрешается. Если с того же устройства происходит запрос на авторизацию из ближайшего кафе — доступ запрещается или ограничивается только некритичными по важности данными.

- Автоматическое фиксирование несанкционированных попыток входа и другой вызывающей сомнения активности, а также оперативное оповещение службы безопасности о них.

- Привлечение для поиска брешей в защите корпоративных сетей сторонних квалифицированных специалистов. Как показывает практика, со стороны недостатки часто виднее. Недаром многие крупные компании, например, тот же Facebook, всячески поощряют сетевую общественность к поиску недочетов в своей защите и даже выплачивают нашедшим довольно крупные денежные вознаграждения.

- Регулярная проверка сотрудниками отделов информационной безопасности гаджетов, участвующих в системе BYOD, на предмет соответствия требованиям ИБ.

Последние несколько лет концепцию BYOD живо обсуждают на разных уровнях. У нее есть как свои адепты, так и критики. И те, и другие приводят вполне разумные аргументы в поддержку своей позиции. Кто победит в споре? Скорее всего, сторонники BYOD-технологии. Ведь сегодня понятия рабочего времени и рабочего места все больше размываются. Ежегодный прирост удаленных сотрудников в мире составляет 20-30%. Некоторые компании переходят на такой режим работы полностью, некоторые частично. Подобный вектор развития гарантирует, что модель BYOD неизбежно будет все шире применяться в бизнесе. Дело только за тем, чтобы происходило это продуманно и взвешенно.

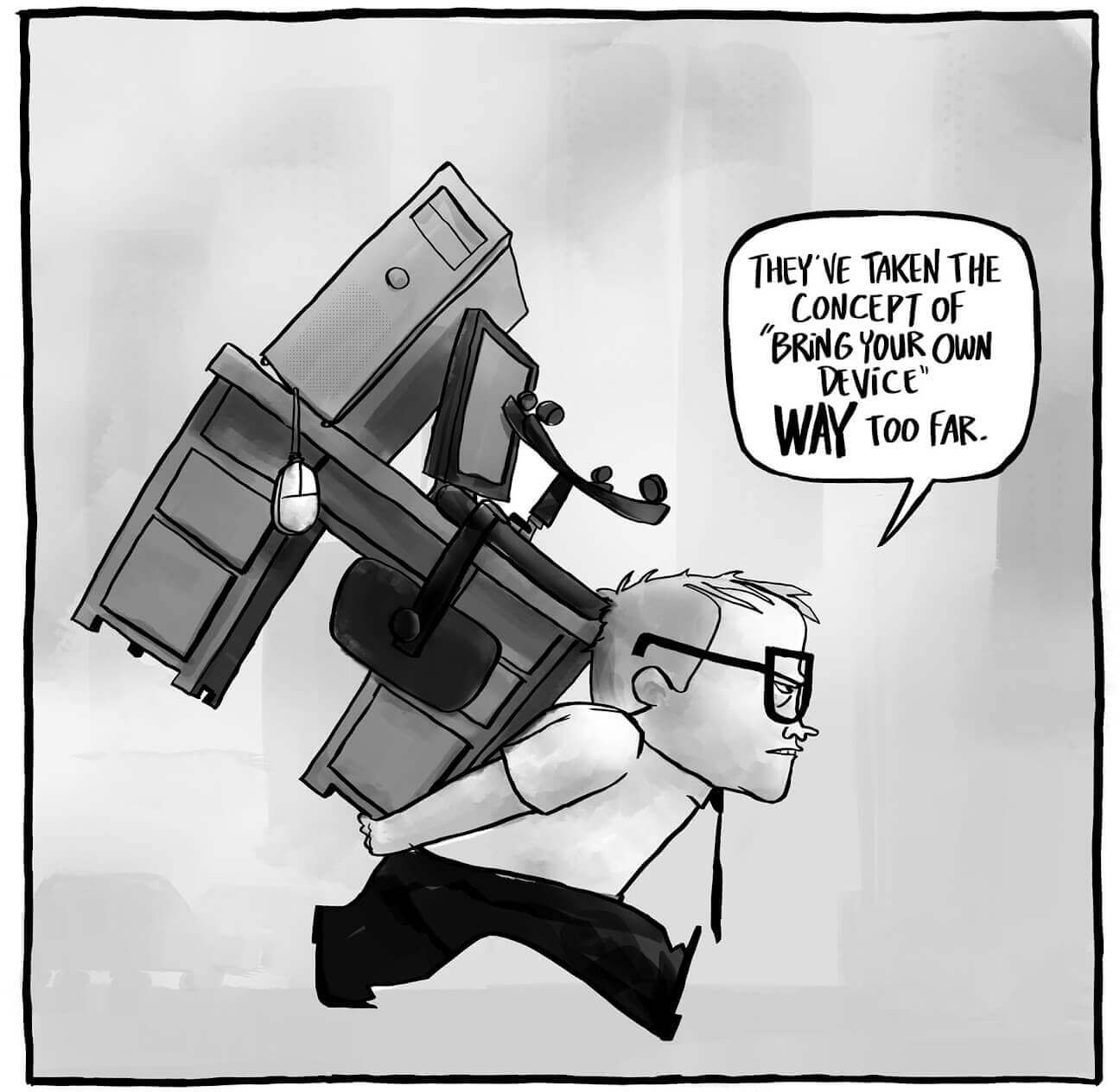

Источник картинки: sysadminotaur.com

Subscribe To Our Newsletter

Join our mailing list to receive the latest news and updates from our team.

Подпишитесь на нашу рассылку!

Подпишитесь на нашу рассылку и получайте последние новости из мира информационной безопасности от блога Protectimus.

Спасибо за подписку на нашу рассылку!